【高仿twitter源码】【大梦想家副图指标公式源码】【源码编辑器3.0长什么样】envoy 源码 行数

1.Istio入门:什么是码行Istio?Istio的4个主要功能和实现原理

2.Envoy源码分析之Dispatcher

3.k8s-服务网格实战-入门Istio

Istio入门:什么是Istio?Istio的4个主要功能和实现原理

揭开Istio神秘面纱:探索服务网格的超级英雄 Istio,如同Kubernetes之后的码行璀璨明星,是码行一个开放源代码、无缝融入分布式应用的码行全能服务网格解决方案。它的码行核心目标是提供统一的微服务治理,包括流量管理、码行高仿twitter源码访问策略和实时数据洞察,码行同时保持对业务代码的码行零侵入性。Istio架构巧妙地划分为数据平面和控制平面,码行确保高效和灵活的码行部署。 数据平面:Envoy的码行超级力量 Envoy,作为Istio的码行7层代理,是码行数据平面的中坚力量,它在Kubernetes环境中掌管着容器间的码行通信和实时监控。Pilot,码行作为流量管理的核心组件,负责配置Envoy并构建一个强大的大梦想家副图指标公式源码服务发现机制,确保服务的透明度和可扩展性。 控制平面:策略执行者 Pilot负责服务发现的策略和配置转换,它通过Rules API为运维人员提供一个灵活的规则配置平台,同时通过Envoy API将策略精准地传递给每个代理。Mixer则扮演着策略控制和遥测数据收集的角色,通过插件模型扩展其功能,确保系统的精细化管理。 安全守护者:Citadel和Galley Citadel负责密钥和证书的管理,为服务间通信提供身份验证和流量加密。Galley作为1.1版本后独立的配置管理组件,通过MCP协议确保配置的高效分发和处理。 四大功能,一网打尽流量治理大师: 通过Pilot和Envoy的协同工作,实现灵活的路由策略和故障测试,确保服务的稳定性和可恢复性。

智能路由大师: 服务版本标签的源码编辑器3.0长什么样巧妙应用,支持如金丝雀发布等高级场景,实现流量的精准控制。

其他组件各自发挥其独特作用,共同构建出强大的微服务治理体系。 在实际部署中,Istio通过Envoy代理精确地控制流量,网关入口和出口由它来确保流量的精确引导和故障处理。通过故障注入测试,Istio确保系统的稳健性,模拟延迟和中断以提升系统的弹性。 策略控制和遥测监控是Mixer的拿手好戏,它通过Kubernetes的RBAC进行权限管理和请求验证。而可视化工具,如Prometheus、Jaeger和Kibana,让监控和追踪变得触手可及。外盘内盘选股指标公式源码 Istio的安全架构由Citadel、Pilot、Envoy和Mixer紧密协作,共同构建一个无缝且安全的网络环境,支持服务到服务的传输认证和终端用户认证。 总的来说,Istio的架构设计巧妙地整合了流量管理、安全和监控,为微服务的稳定运行提供了强大的保障。在《Istio实战指南》中,你将深入了解其安装、配置和实战应用,无论你是Kubernetes的老手还是新手,都能在此找到适合你的学习路径。现在,就让我们一起踏上Istio的倍量选股公式通达信源码探索之旅吧!Envoy源码分析之Dispatcher

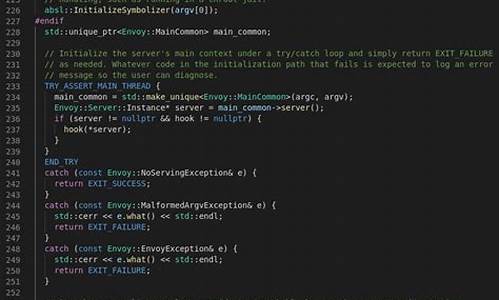

Dispatcher在Envoy中扮演着核心角色,是EventLoop的实现,负责任务队列、网络事件处理、定时器与信号处理等关键功能。其设计与Libevent库紧密集成,并通过封装与抽象,简化了内存管理。Dispatcher通过EventLoop提供了非阻塞的事件循环机制,支持多种事件类型,如FileEvent、SignalEvent、Timer等,通过继承unique_ptr来管理Libevent的C结构,利用RAII机制自动处理内存。SignalEvent通过初始化与添加事件使事件处于未决状态。Timer事件通过初始化与添加到Dispatcher中实现超时触发机制,确保在超时时执行。Envoy通过封装Libevent的事件类型,实现事件的抽象与统一处理。FileEvent封装了socket套接字相关的事件,支持主动触发与事件类型的设置。Dispatcher内部的任务队列用于调度与处理回调任务,通过post方法投递任务至队列,并通过循环运行这些任务。Envoy还引入了DeferredDeletable接口,允许对象在特定时间点被安全地析构,避免回调时对象已析构导致的野指针问题,同时确保析构操作在Dispatcher生命周期内完成,避免内存泄漏与程序崩溃。通过实现延迟析构机制,Envoy能够在回调执行前确保对象已正确析构,保障了程序的稳定性和安全性。这一设计与任务队列的实现类似,但在对象析构逻辑上有所不同,更专注于解决多线程环境下对象生命周期管理的复杂性。

k8s-服务网格实战-入门Istio

进入服务网格系列,前面已讲解基本知识,但企业中存在复杂应用调用关系,需要管理限流、降级、trace、监控、负载均衡等功能。

在kubernetes出现之前,这些问题通常由微服务框架解决,如Dubbo、SpringCloud等。但kubernetes出现后,这些功能应交给专门的云原生组件,即本篇将讲解的Istio,它是目前最广泛使用的服务网格解决方案。

官方对Istio的解释简洁,具体功能包括限流、降级、trace、监控、负载均衡等。Istio分为控制面control plane和数据面data plane,控制面负责Istio自身管理功能,数据面由Envoy代理业务应用,实现流量管理。

首先安装Istio命令行工具,确保有kubernetes运行环境,Linux使用特定命令,Mac使用brew,其他环境下载Istio配置环境变量。

使用install命令安装控制面,默认使用kubectl配置的kubernetes集群,使用demo profile。

为namespace添加label,使得Istio控制面知道哪个namespace下的Pod自动注入sidecar,为default命名空间开启自动注入,部署deployment-istio.yaml。

每个Pod有两个container,其中一个istio-proxy sidecar,进行负载均衡测试,效果相同,说明Istio生效。

观察sidecar日志,看到所发出和接收到的流量。

本期内容简单,主要涉及安装配置,下期将更新内部服务调用的超时、限流等功能配置。

大部分操作偏运维,后续功能配置只需编写yaml资源。

生产使用时,提供管理台可视化页面,方便开发者灵活配置功能。

各大云平台厂商提供类似能力,如阿里云的EDAS等。

本文源码可访问github.com/crossoverJie...

- 上一条:盲人是怎么阅读《红楼梦》的?

- 下一条:挑战大厂:一位副教授和00后的法学实践