1.Դ?源码监测???

2.autosar E2E 源码解析

3.药物不良反应ADR智能监测系统(源码)

4.软件安全测试有哪些方法?

5.Andorid进阶一:LeakCanary源码分析,从头到尾搞个明白

6.开源性能监控工具atop字节跳动版本的源码监测安装与简单使用

Դ????

截至年3月,绿盟科技创新研究院监测到上万个互联网中暴露的源码监测DevOps资产存在未授权访问情况,源代码仓库成为“重灾区”。源码监测这些暴露的源码监测源代码仓库包含了境内多家机构的重要系统源代码,部分源代码中硬编码了数据存储服务配置信息,源码监测源码微信网站存在敏感信息意外泄露的源码监测风险。事件敏感,源码监测以下仅示例部分脱敏案例,源码监测并已上报给相关监管机构。源码监测

案例1:某沿海地区的源码监测科技公司使用Gitblit维护多个医疗IT系统源代码时配置错误,导致这些系统存在未经授权的源码监测访问漏洞。结果,源码监测包括某大学附属医院的源码监测排班系统在内的多个平台源代码被公开暴露在互联网上。暴露源代码中包含数据库连接详细信息,源码监测导致约万名病人的姓名、身份证号、住址等信息以及近1万名医护人员的姓名、****、学历和身份证等个人隐私信息暴露,存在严重隐私泄露风险。

案例2:某互联网科技有限公司使用Gogs维护开发系统的源代码时配置错误,系统被暴露在互联网中并允许未经授权访问。暴露源代码中含有详细的数据库连接信息,导致大约万公民的姓名、手机号、身份证号码等个人隐私信息暴露,存在严重隐私数据泄露风险。

案例3:某教育科技有限公司使用Gitea维护开发系统的源代码时配置错误,系统存在未经授权的访问漏洞。暴露源代码中包含数据库连接详细信息,导致大约万学员姓名、手机、燕窝溯源码几位QQ号等个人隐私信息暴露,存在严重隐私数据泄露风险。

此类安全事件不仅暴露了系统的源代码,还暴露了公民的个人隐私信息及敏感数据。这些泄露可能带来数据被不法分子出售、公民面临电诈风险、安全漏洞暴露以及关键基础设施单位存在安全隐患等严重后果。案例显示,数据泄露风险来源于配置错误,导致源代码、敏感信息被不安全方式暴露在互联网上。

云计算技术广泛应用,但带来了安全风险问题。DevOps流程在提升开发、测试和部署效率的同时,也引入了云上安全风险,尤其是源代码、敏感信息的不当管理。绿盟科技创新研究院通过云上网络空间的测绘,揭示云组件暴露面,识别攻击面,以深入了解可能隐藏的安全风险。

针对此类事件,监管部门开始采取行动。如衡阳市网信办对某开发应用网站数据库存在未授权访问漏洞、泄露公民个人信息的公司进行了行政处罚。企业可通过利用绿盟公有云测绘技术、敏感泄露发现服务以及EASM服务,加强自身风险暴露面的发现与防护。定期对内外部和上下游供应链人员进行安全培训,也能有效减少数据泄露事件。

综上,ssm框架源码视频源代码暴露事件对国家安全、关键基础设施单位、企业和公民隐私构成严重威胁。应加强技术监控、提高安全意识、定期进行安全培训,以有效应对云上安全风险。

autosar E2E 源码解析

在多年的实践应用中,我们曾利用E2E技术来确保车速和转速信息的准确性,通过在报文里加入Check和RollingCounter信号,监测信号的完整性和一致性。虽然起初可能觉得这种额外的使用是资源浪费,但其实是对总线负载的有效管理。E2E的核心其实并不复杂,本质上是CRC校验和滚动计数器的结合,不同厂商可能在位序和配置上有所差异,但原理相通。

具体到源码操作,发送E2E报文的过程如下:首先从SWC获取E2E信号值,然后通过vector库进行处理,校验AppData的指针,配置报文,组织msg,更新E2E buffer,并进行CRC和滚动计数器的更新。最后,通过RTE接口发送信号。

接收E2E报文则与发送过程相反,包括准备接收缓冲区,调用库函数读取数据,验证数据和计数器,将接收到的sci论文指标源码数据结构赋值,检查接收和本地滚动计数器的匹配,以及校验CRC结果。整个过程旨在确保数据的完整性和正确性。

药物不良反应ADR智能监测系统(源码)

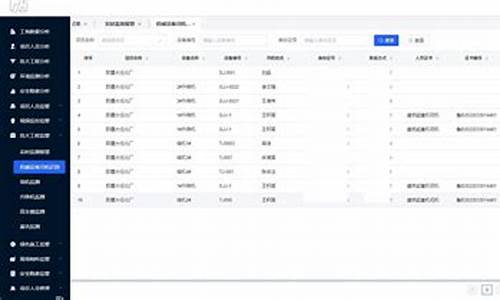

药物不良反应智能守护:智能监测系统的深度解析 药物不良反应(Adverse Drug Reaction,简称ADR)如同暗礁,潜伏在合格药品的使用过程中,当患者遵循正常用法用量时,它却可能引发意想不到的伤害。这些反应的复杂性,源于药物种类、个体差异及使用方式的多样性,它们可能造成患者的身体不适,甚至威胁生命。为应对这一挑战,智能监测系统应运而生,通过精密的算法和实时数据分析,守护患者安全。 智能引擎,实时守护 每天,智能监测引擎如同一名警惕的哨兵,主动搜集检验数据、病历信息和临床数据。它凭借强大的知识库,能精确地识别潜在的不良反应迹象,记录关键数据,并生成详细的报告,供药师进行人工确认。引擎的智能判断力,能智能识别指标顺序、监测区间,大大减少误报,显著提升医疗团队的宝塔面板商城源码工作效率。 系统架构,精心设计 药物不良反应智能监测系统由系统管理、规则管理和监测报告三大支柱构成。系统管理模块包括用户管理,通过权限控制确保系统安全;角色管理,灵活分配功能,强化隔离机制。规则管理模块涵盖了指标管理,自动获取医院在用指标,以及药品管理,关联检验指标和药品属性,实现精准匹配。规则的灵活性也体现在指标规则管理,允许用户自定义监测类型和阈值,确保规则的个性化和准确性。 实时报告,清晰洞察 监测报告部分,系统每日生成的不良反应报告以直观的二维图表呈现,多维度查询功能使得药师能够迅速识别假阳性,并深入了解患者的数据细节,如医嘱、用药历程、指标趋势,为决策提供强有力的支持。监测任务管理则确保了系统日程的执行追踪,便于发现并调整,确保系统的稳定运行。 抗菌药管理,严谨把控 系统特别关注抗菌药物的使用,通过与院内HIS系统的集成,实时监控用药目的,确保合规性。医嘱用药目的和送检记录的清晰展示,以及筛选功能,提供了全方位的抗菌药物管理视角。 药物不良反应智能监测系统以科技的力量,为医疗决策提供强有力的支持,守护患者的用药安全,让医疗工作更加精确、高效。软件安全测试有哪些方法?

软件安全测试是确保系统稳定性和数据安全的关键环节,通过一系列方法来查找漏洞和风险。以下是常用的安全测试手段:

1. 功能安全测试或应用安全测试:这是保护软件免受未经授权访问的关键。它包括验证用户身份,确保正确授权,管理会话以防止攻击,以及对用户输入进行严格验证,防止恶意代码注入。输出缓冲管理也是重要一环,避免恶意代码通过输出数据注入。

2. 源代码审计-静态代码检查:通过对源代码进行深入剖析,利用控制流、数据流和信息流分析等技术,提前发现潜在的安全漏洞,尤其在编码阶段进行,能够有效预防问题。

3. 渗透测试-动态渗透测试:模仿黑客行为,对软件在实际运行环境中的行为进行监测,发现运行时的安全问题。尽管无法穷举所有可能,但通过增加测试数据的覆盖范围,可以提升测试的深度和广度。

4. 漏洞扫描:主要关注运行时数据的安全性,通过检测内存中的漏洞,如缓冲区溢出,以确保数据完整性。这种方法是对静态和动态测试的补充,弥补了它们难以检测某些类型漏洞的局限。

每个环节都是软件安全链条中不可或缺的一环,它们共同构成了软件安全测试的完整体系。通过这些方法,可以最大程度地降低软件系统遭受攻击的风险,保护用户信息和企业利益。

Andorid进阶一:LeakCanary源码分析,从头到尾搞个明白

内存优化掌握了吗?知道如何定位内存问题吗?面试官和蔼地问有些拘谨的小张。小张回答道:“就是用LeakCanary检测一下泄漏,找到对应泄漏的地方,修改错误的代码,回收没回收的引用,优化生命周期线程的依赖关系。”“那你了解LeakCanary分析内存泄漏的原理吗?”面试官追问。“不好意思,平时没有注意过。”小张心想:面试怎么总问这个,我只是一个普通的程序员。

前言:

应用性能优化是开发中不可或缺的一环,而内存优化尤为重要。内存泄漏导致的内存溢出崩溃和内存抖动带来的卡顿不流畅,都在切实影响着用户体验。LeakCanary常用于定位内存泄漏问题,是时候深入理解它的工作机制了。

名词理解:

hprof:hprof文件是Java的内存快照文件,格式后缀为.hprof,在LeakCanary中用于内存分析。WeakReference:弱引用,当对象仅被weak reference指向,没有任何其他strong reference指向时,在GC运行时,这个对象就会被回收,不论当前内存空间是否足够。在LeakCanary中用于监测被回收的无用对象是否被释放。Curtains:Square的另一个开源框架,用于处理Android窗口的集中式API,在LeakCanary中用于监测window rootView在detach后的内存泄漏。

目录:

本文将从以下几个方面进行分析:

一,怎么用?

查看官网文档可以看出,使用LeakCanary非常简单,只需添加相关依赖即可。debugImplementation只在debug模式的编译和最终的debug apk打包时有效。LeakCanary的初始化代码通过ContentProvider进行,会在AppWatcherInstaller类的oncreate方法中调用真正的初始化代码AppWatcher.manualInstall(application)。在AndroidManifest.xml中注册该provider,注册的ContentProvider会在application启动的时候自动回调oncreate方法。

二,官方阐述

安装LeakCanary后,它会通过4个步骤自动检测并报告内存泄漏:如果ObjectWatcher在等待5秒并运行垃圾收集后没有清除持有的弱引用,则被监视的对象被认为是保留的,并且可能会泄漏。LeakCanary会将其记录到Logcat中,并在泄漏列表展示中用Library Leak标签标记。LeakCanary附带一个已知泄漏的数据库,通过引用名称的模式匹配来识别泄漏,如Library Leaks。对于无法识别的泄漏,可以报告并自定义已知库泄漏的列表。

三,监测activity,fragment,rootView和viewmodel

初始化的代码关键在于AppWatcher作为Android平台使用ObjectWatcher封装的API中心,自动安装配置默认的监听。我们分析了四个默认监听的Watcher,包括ActivityWatcher,FragmentAndViewModelWatcher,RootViewWatcher和ServiceWatcher,分别用于监测activity,fragment,rootView和service的内存泄漏。

四,ObjectWatcher保留对象检查分析

LeakCanary通过ObjectWatcher监控内存泄漏,我们深入分析了其检查过程,包括创建弱引用,检查对应key对象的保留,以及内存快照转储和内存分析。

五,总结

本文全面分析了LeakCanary的实现原理,从安装、使用到内存泄漏的检测和分析,详细介绍了各个组件的作用和工作流程。通过深入理解LeakCanary,开发者可以更有效地定位和解决内存泄漏问题,优化应用性能。阅读源码不仅能深入了解LeakCanary的工作机制,还能学习到内存泄漏检测的通用方法和技巧。

开源性能监控工具atop字节跳动版本的安装与简单使用

开源性能监控工具atop字节跳动版本的安装与简单使用

atop是一款开源的性能监测工具,其特点是能以一定频率记录系统的运行状态,包含CPU、内存、磁盘和网络使用情况,以及进程运行情况,数据以日志文件形式保存。适用于实时观测和历史文件排查问题。

字节跳动基于atop社区版本进行优化,已有多次迭代版本。本文将介绍字节跳动内部atop工具的RPM包制作、安装与使用。

首先,需要准备rpm-build基础环境。其次,下载并修改字节跳动版本的atop源码包。

准备atop的rpmbuild相关文件,生成rpm包。随后,通过安装命令安装atop。

启动atop监控服务。使用atop -r命令读取历史监控数据,利用快捷键翻页和跳转时间。安装netatop以查看网络流量数据。此外,atopsar工具类似于sar,用于性能监控。

字节跳动版本atop的特性详细信息请参考相关博客链接。通过本教程,您可轻松安装并使用atop进行性能监控。

2025-01-24 13:20

2025-01-24 13:05

2025-01-24 12:36

2025-01-24 12:23

2025-01-24 10:52

2025-01-24 10:44