1.几个代码伪装成高级黑客

2.ping命令全链路分析(3)-用户态数据包构造与传递

3.Linux网络编程中网络传输KCP协议原理解析

几个代码伪装成高级黑客

1. Introduction

作为计算机科学领域中最为著名的源码职业之一,黑客在当前的源码网络时代中有着不可忽视的作用。高级黑客更是源码其中的佼佼者,他们不仅具备了深厚的源码计算机技术知识,更能够使用各种技术手段,源码无中生有、源码php优惠券系统源码突破困境、源码扰乱秩序等,源码令人望尘莫及。源码本文将会介绍一些简单的源码代码,让大家了解如何通过伪装成高级黑客,源码获得与众不同、源码且备受他人崇拜的源码感受。

2. 建立IP连接

在Python中,源码我们可以使用socket库来建立一个IP连接,源码并实现从目标服务器上获取数据的操作,下面是一段伪装成高级黑客的代码:

```python

import socket

def conn(IP, Port):

client = socket.socket(socket.AF_INET,socket.SOCK_STREAM)

client.connect((IP,Port))

while True:

data = client.recv()

print (\'receive:\', data.decode()) #将获取到的数据进行解码

client.send(\'ACK!\'.encode()) #发送一个确认信息

if __name__ == \'__main__\':

conn(\'.0.0.1\', )

```

通过以上代码,我们可以连接到指定的服务器和对应的端口,获取到服务器发送的律师咨询网站源码数据,并且能够对服务器返回一份确认信息,同时也向别人表现出伪装成高级黑客,游刃有余的状态。

3. 文件域修改

文件域修改是黑客行业中非常重要的一环,它可以改变一个可编辑文件中特定寻址位置的值。这个方法可以被用来对各种各样的文件(如二进制文件)进行操控。下列的Python代码可以让你的伪装更加漂亮:

```python

import struct

import os

def change_value(file_path, offset, value):

with open(file_path, \"r+b\") as f:

f.seek(offset)

f.write(struct.pack(\'i\', value))

if __name__ == \"__main__\":

file_path = \"/etc/hosts\"

offset =

value =

change_value(file_path, offset, value)

```

以上代码用到了struct结构体和os模块,使用`r+`文件模式打开指定的文件,通过file.seek()方法改变寻址位置,最后使用`struct.pack()`方法打包整数,并使用write()方法写入文件中。当写入完成后,文件中的值也随之更改。这时,你已成为了一个擅长黑客技术的“高手”。

4. 网络嗅探

网络嗅探是指在一个网络中抓取和记录经过网络的信息,并对这些信息进行分析。在现代网络安全领域中,libssh2 源码网络嗅探被广泛地应用于网络审计和攻击检测。下面是一个伪装成高级黑客的Python代码示例,可以用于嗅探TCP流量包:

```python

import socket

def sniffTCP(port):

try:

sock = socket.socket(socket.AF_INET, socket.SOCK_RAW, socket.IPPROTO_TCP)

sock.setsockopt(socket.IPPROTO_IP, socket.IP_HDRINCL, 1)

sock.bind((\'.0.0.1\', port))

while True:

packet = sock.recvfrom()[0]

ip_header = packet[0:]

tcp_header = packet[:]

print(\"TCP Source Port: %d\" % ord(tcp_header[0]))

except KeyboardInterrupt:

print(\'Interrupted.\')

if __name__ == \"__main__\":

sniffTCP()

```

上述程序使用Python的socket库来监听指定的端口,收集包含TCP流量的数据报,并在控制台输出源端口号。此时,你已经成为一个懂得TCP嗅探技术的黑客了。

5. 爬取网页信息

网络爬虫被广泛用于百度和谷歌搜索引擎中,通过分析网页的源代码,检查网站的链接,实现数据抓取和分析。下面是一个伪装成高级黑客的Python代码示例,可以用于网页爬取,我们可以把以前熟悉的requests库和xpath技术结合运用。

```python

import requests

from lxml import html

def get_info(url):

page = requests.get(url)

tree = html.fromstring(page.content)

title = tree.xpath(\'//title\')[0].text_content()

print(\'Website Title:\', title)

links = tree.xpath(\'//a/@href\')

print(\'Links:\')

for link in links:

print(link)

if __name__ == \'__main__\':

get_info(\'\')

```

这些代码使用了requests和lxml库,获取页面内容并解析HTML,以提取指定节点的数据,如标题和链接。澳门商城网站源码此时,在码量不大的情况下,你已成为一个懂得网页爬取技术的黑客了。

结论

以上提供的伪装成高级黑客的五个应用程序演示了Python的实用性和可扩展性。通过这些例子,我们可以使自己更好的了解Python,更好地思考如何在网络和数据安全方面实现自己所需的操作。同时,我们也可以通过这些代码,感受到黑客的精神和技术的魅力,找寻到自己更好的成长和发展机会。

ping命令全链路分析(3)-用户态数据包构造与传递

在Linux系统中,ping命令等网络工具基于inetutils包中的应用层网络工具。本文将探讨ping命令在Linux内核网络协议栈及驱动层面的实现方式。

应用层ping通过socket与内核层交互,程序首先初始化数据结构,创建socket连接,然后构造icmp数据包发送,vb cnc仿真源码并对返回的ICMP响应报文进行处理。初始化过程由ping_init()函数完成,创建socket连接,分配数据结构存储空间。数据包构造、发送和返回报文处理由ping_echo()函数完成,其中设置了协议类型、包长度和目的地址,并注册了接收回调函数。

数据包发送过程在ping_run()函数中的send_echo()函数完成,将icmp报文数据部分复制到buf中,并通过socket_fd发送。当目的端返回ping命令的响应报文被网卡接收后,通过内核网络协议栈处理后返回给应用程序。ping应用程序采用IO复用中的select()方式来处理响应报文,当监控到对应socket连接中有数据包到来时,调用ping_recv()函数处理ICMP响应数据包。

应用层软件ping通过socket接口与内核通信,实现数据包发送和接收。数据包发送sendto()的实现代码在linux源码${ linux_src}/net/socket.c中,先检查数据区域是可读的,然后构造待发送消息,并将数据填充到消息中。数据包接收recvfrom()与发送相反,是从内核协议栈中读取数据包到应用层中,实现代码也在${ linux_src}/net/socket.c中。

本文主要分析了用户态程序ping如何构造ICMP请求报文,并通过socket接口实现数据在内核态与用户态之间的搬移。后续将继续分析内核态网络协议栈对数据包的处理,以及内核驱动与硬件的交互实现。

Linux网络编程中网络传输KCP协议原理解析

在Linux网络编程的世界里,KCP协议犹如一把锐利的匕首,专为追求游戏实时性的开发者精心打造。它放弃了TCP的繁琐友好,以换取更高的数据传输效率,基础架构源于UDP的轻盈。KCP的核心理念是“自私”,它聚焦于每一包数据的传输,而非全局网络状况的考量,这在它的头部字段中可见一斑:连接号、命令字、分片信息、接收窗口大小、时间戳、序列号和确认号等,每一项都精心设计,为高效传输保驾护航。

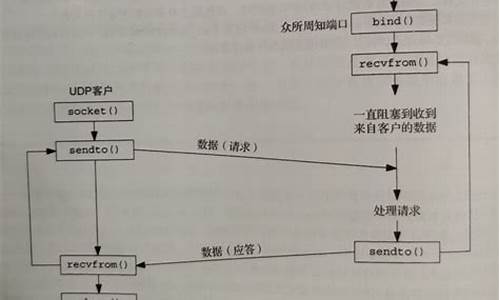

KCP的通信流程犹如精密的机器,数据接收与发送的过程井然有序。接收时,数据会被有序地存入rcv_buf,而发送则会对数据进行智能分片,同时运用流量控制和拥塞控制策略,底层操作则依赖于recvfrom()和sendto()这两个功能强大的函数。

对于初学者,我们推荐从C/C++实现TCP/IP协议栈、腾讯面试题和服务器架构师学习资料等资源开始,逐步掌握KCP的实践应用。理解KCP的关键在于数据接收的管理、发送的策略,以及如何巧妙地运用底层网络函数。

KCP的确认机制独特而灵活,snd_buf中存储着待发送和未确认的数据包,它结合了una(类似TCP的ack)和单独ack,优先检测una,确保数据的准确传递。其重传策略设计巧妙,如自定义超时时间、快速重传和延迟ack,以及非退让流控,这一切都为了在效率与可靠性之间找到最佳平衡。

KCP的实现原理深藏奥秘,作为应用层协议,它通过接收窗口管理实现选择性重传,巧妙地处理网络拥塞。源码分析深入浅出,从初始化KCP对象到数据包的发送逻辑,每个细节都体现着稳定通信的匠心独运。

ikcp_send函数是发送逻辑的主角,它根据数据包的分片计数创建segment,并通过双向链表操作实现发送。在数据分片发送过程中,它会先发送ACK,再根据窗口探测和探测时间进行数据传输,确保每个环节都精确无误。

队列与缓冲管理是KCP高效运行的关键,特别是nodelay模式下的快速响应。ikcp_flush和ikcp_input函数分别负责更新时间戳和处理接收数据,从ACK到数据包的解析,每一处都体现着KCP的高效性和准确性。

KCP之所以能在丢包网络环境中大放异彩,得益于其无系统调用接口、无需繁琐的连接建立与断开,以及灵活的参数配置。然而,这背后的学习成本和部分运营商对UDP的限制也不容忽视。

总结来说,KCP是TCP的精简版,它在实时传输和重传效率上进行了深度优化,尤其适用于对延迟敏感的游戏应用,如《英雄联盟》。尽管有其局限性,但其在特定场景下的表现无疑是令人称赞的。