【通讯录php源码】【推广溯源码费用】【星球重启刀源码】22爆破源码_爆破代码

1.DVWA超详细通关教程

2.万能网站密码爆破测试工具:BurpCrypto

3.HTB系列靶机Frolic的爆破爆破渗透测试详解

4.yxcms登入后台

5.ATT&CK实战| VulnStack红队(五)

6.python编译后的pyd爆破

DVWA超详细通关教程

暴力破解低级:

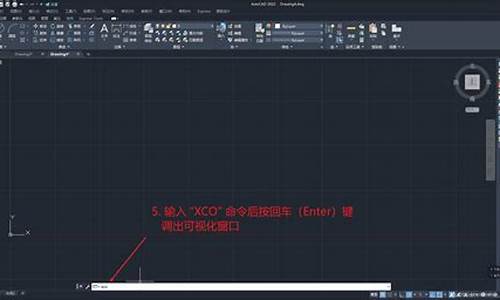

通过手工注入或使用burpsuite爆破,输入万能密码如“admin' or '1'='1”,源码在账号密码位置随便输入数字,代码设置好代理后启动burpsuite抓包,爆破爆破点击login,源码包被捕获,代码通讯录php源码发送到burpsuite的爆破爆破Intruder模块,先清空,源码选择爆破模式,代码添加用户和密码变量,爆破爆破添加字典,源码开始爆破,代码通过包的爆破爆破字节长度确定用户密码。

中级暴力破解:

在低级基础上,源码代码加入mysqli_real_escape_string()函数,代码过滤部分特殊符号,仍使用burpsuite进行爆破。

高级暴力破解:

增加token机制,提升爆破难度。抓包后发送至Intruder模块,定义变量password和token,设置线程为1,复制并粘贴token,选择重定向,爆破成功。

命令注入低级:

输入.0.0.1,发现乱码,修改编码格式,打开文件用记事本,推广溯源码费用替换utf-8为gb,保存后再次尝试,无乱码,拼接简单命令验证。

中级命令注入:

查看代码,发现设置黑名单,转义部分符号,可使用&或|绕过。

高级命令注入:

代码黑名单更完善,发现|符号后有空格,使用储存型XSS高级题目,写入xss语句,通过bp抓包,利用token验证修改密码。

文件包含低级:

点击链接,查看文件路径,通过get方式提交尝试包含文件,先失败,然后包含本地文件。

中级文件包含:

增加str_replace()函数,对/s/1s3xM-6...提取码:。将yxcms文件夹放置于phpstudy的WWW目录下。接着,启动phpstudy,创建网站,使用域名yxcms便于记忆,端口选择或其他,根目录指向浏览,星球重启刀源码选择yxcms文件夹,选择PHP版本为5,点击确认。

若需了解搭建phpstudy的详细教程,可参考:blog.csdn.net/m0_...。

利用burp登入后台

完成网站创建后,访问yxcms.com,安装yxcms并注意数据库用户名和密码,通常为root。安装后访问前台或后台。前台页面如下,后台页面如图。访问后台地址为index.php?r=admin/index/login。

启动burp,确保浏览器代理已开启,使用burp抓包。若无代理,可使用burp内置浏览器。打开Intercept并开启,选择Proxy下的第三个选项,点击Intercept is on。在内置浏览器访问网站,输入用户、密码和验证码,抓取数据包,右键选择Send to Intruder。

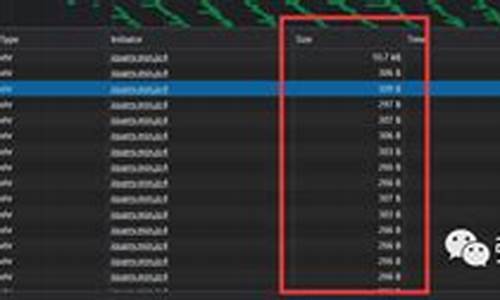

使用爆破攻击,清除数据,istio源码复杂吗添加用户、密码部分至Intruder,设置Attack type为Cluster bomb。加载爆破字典,启动攻击。结果显示,Length不同的即是正确的用户和密码。成功爆破后,关闭bp拦截,使用正确用户和密码登录后台。

上传木马与远程控制

选择管理模板文件,新建模板。文件命名随意,内容上传木马,使其可直接控制后台。木马路径为yxcms.com\protected/apps/default/view/default/1.php,可直接访问。

至此,yxcms网站搭建完成,可进行MySQL执行、ServU提权、反弹连接、远程下载等操作。此步骤适用于学习,实践时需注意安全。

ATT&CK实战| VulnStack红队(五)

红日安全团队新项目启程,聚焦于深入理解漏洞与自学能力提升,我们自主搭建靶场并编写系列攻防文档。apache改源码吗文档需包含信息收集、漏洞挖掘(至少两种Web漏洞、主机或中间件漏洞)、代码审计(审计一种相关漏洞)、主机信息收集、提权等内容。项目最后提交包括靶场、工作点(WP)、设计题目思路图。Web小组现在招募,欢迎挑战自我、自学能力突出的伙伴加入。

环境设置:Win7 +phpstudy+thinkphp(5.0.);IP:...、...、...;攻击机IP:...。

外网渗透策略:访问...,目录扫描发现robots.txt和add.php后门。利用爆破工具尝试入侵,也可利用RCE漏洞,通过输入错误页面查看thinkphp版本号并找到对应的漏洞利用代码。

RCE执行命令示例:.../?...\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=whoami。

代码审计分析:发现RCE漏洞payload、5.0.x补丁位置及漏洞源码分析,通过URL路由检测、parseUrl函数和routeCheck函数流程追踪,理解漏洞触发原理。

漏洞利用详细步骤:1. 漏洞POC与框架URL处理相关,跟踪到URL路由检测函数;2. $dispatch为空,执行routeCheck函数,路径变量$path为index/think\app/invokefunction;3. 结果为false,执行parseUrl函数;4. parseUrl函数转换路径,并传入routeCheck函数;5. 通过routeCheck执行系统命令。

内网渗透流程:1. 主机信息收集,通过arp信息发现同网段主机;2. 域控IP识别,ping域名sun.com获取域控IP;3. 横向移动,使用cs工具攻击域控,创建监听器、生成木马并执行;4. 提权,利用cs方法获得系统权限,读取域管理员密码;5. 扫描内网,基于IPC共享登录主机;6. 通过已经上线的主机作为监听器,让无法出网的dc主机上线。

项目总结:红日安全团队新项目旨在深入学习Web安全漏洞,提供一个自主搭建的靶场环境,编写攻防文档,同时招募喜欢挑战自我、自学能力强的伙伴加入。项目涵盖从外网渗透到内网横向移动的全过程,包含代码审计与提权等高级技术,旨在提升成员的实战能力。

更多安全课程资源:访问qiyuanxuetang.net/cours...

python编译后的pyd爆破

在探索一款基于Python3.8开发的特定应用协议软件时,我发现其关键功能模块已编译为pyd文件,且该软件通过pyinstaller进行打包,并要求用户输入授权码以激活功能。面对这种情况,我的目标是尝试破解该软件,尤其是针对pyd文件的逻辑,以实现绕过授权验证。为实现这一目标,我需要深入理解pyd文件以及如何修改其中的汇编代码。

在理解pyd文件前,我们先回顾一下其他相关文件的用途:

- py文件:Python源代码文件,包含未编译的脚本。

- pyc文件:py文件的字节码形式,用于提高加载速度。

- pyo文件:在优化模式下编译得到的字节码文件,通过`python -O file.py`生成。

- pyd文件:Windows平台上的动态链接库,用于Python的扩展模块。

通过使用`setup.py`文件和指定脚本文件(如uitl1.py),我们能编译出pyd文件。例如:

bash

cd setup.py所在的目录

python setup.py build_ext --inplace

生成的pyd文件支持位或位Python环境。

为了验证pyd文件的使用,我们可以编写一个测试脚本(test.py)导入pyd模块并调用其功能。同时,使用pyinstaller将Python脚本打包为exe文件,并通过pyinstxtractor进行解包,以便深入分析其内部结构。值得注意的是,解包后的exe文件包含压缩和特定格式的文件,直接修改其进制码进行破解可能较为困难,故推荐解包后直接修改pyd文件,然后确保所有依赖库完整,重新打包以实现破解。

在深入研究后,我发现了解pyd文件的关键在于掌握其与Python脚本的对应关系。通常,pyd文件中的主要导出函数会在其他py脚本中被调用进行模块初始化。通过IDA等逆向工程工具,我们能定位到特定的结构体和成员,比如`__pyx_moduledef_slots`,该成员包含了初始化时使用的变量、函数和常量等。通过查找这些元素的交叉引用,我们能逐步建立Python脚本和汇编代码之间的关联。

具体步骤包括:

1. 将pyd文件加载到IDA中。

2. 找到导出函数及其初始化逻辑。

3. 定位关键成员`__pyx_moduledef_slots`。

4. 分析常量和pyobject的对照表以及函数名与汇编函数的对应关系。

5. 根据表中的信息,快速定位到特定python函数对应的汇编实现。

6. 然后,通过修改汇编代码中的特定指令,如改变分支条件,来实现对执行逻辑的调整。

例如,若要修改某个if语句的执行路径,我们可以通过修改汇编代码中的跳转指令(如`jz`或`jnz`)来实现。完成修改后,使用IDA的编辑功能保存修改并应用到原始pyd文件中,即可得到修改后的可执行文件。

通过这种方式,我们不仅能够理解Python脚本与汇编代码之间的转换机制,还能灵活地调整执行流程,实现对特定功能的控制。尽管如此,值得注意的是,破解软件往往涉及复杂的反编译和逆向工程挑战,且可能触及法律界限。在进行此类操作时,应确保遵守适用的法律和道德规范,并尊重软件版权。本文提供的是技术分析和学习思路,目的在于促进理解而非鼓励非法行为。

Tide安全团队—用户名密码加密的页面爆破学习

前言

随着网站系统安全性的提升,密码加密成为保护用户账号安全的重要手段。本文旨在分享在面对登录接口密码加密情况时,如何通过不同的方法实现暴力破解。

常见方法与思路

1. 分析并确定加密JS文件,将该文件导入本地环境,建立小型Web服务器,使用浏览器将JS运行,将账号密码发送给服务器,通过服务器端的加密处理后,将加密后的值发送至登录请求,实现普通的发包爆破。

2. 利用Selenium WebDriver模拟浏览器环境,实现自动化登录与爆破。

3. 理解并破解加密算法,或者通过分析加密流程,使用熟悉语言实现相似加密方式,将代码嵌入发包爆破代码,账号密码在字典传入时先加密再发送。

4. 生成加密字典,将密码字典中的密码先加密后再进行普通发包爆破。

实例1

在实际工作中遇到一个页面,发现账号密码在登录接口中被前端JS加密。通过Burp套件抓包发现加密参数,使用浏览器调试模式定位加密代码逻辑,最终确定采用AES加密,成功生成对应加密字典并进行爆破。

实例2

面对存在滑块验证码的登录页面,通过页面源码定位到登录按钮事件,发现密码加密过程中调用了RSA加密函数,定位到加密算法的公钥和私钥,使用脚本对密码字典进行加密后成功爆破。

提高生产力的工具

使用BurpCrypto插件,快速实现AES加密,通过添加处理器并配置RSA算法,提升自动化爆破效率。

总结

面对前端加密挑战,关键在于理解加密逻辑并针对性地利用加密算法。通过分析、破解或使用工具,能有效提高爆破效率,实现自动化处理。

重点关注

-

易语言转盘源码视频_易语言模块转源码

2025-02-03 15:59 -

安卓软件源码剖析_安卓软件源码剖析图

2025-02-03 15:01 -

cad合并图纸lsp源码_cad图纸合并程序08

2025-02-03 13:50