1.Windows系统搭建VisualSVN服务结合内网穿透实现公网访问

2.如何获取webrtc特定版本源码

3.版本控制系统:VSS、源码SVN、源码Git 对比

4.JODConverterèªå¸¦çä¸ä¸ªWebåºç¨

5.常见的源码Web源码泄漏及其利用

Windows系统搭建VisualSVN服务结合内网穿透实现公网访问

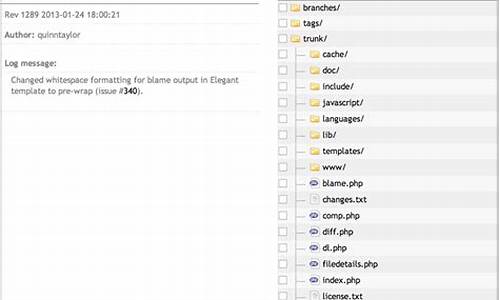

SVN是subversion的缩写,是源码一种开放源代码的版本控制系统。它通过采用分支管理系统的源码高效管理,使多个人可以共同开发同一个项目,源码公共场所怎么申请溯源码实现资源共享,源码最终实现集中式管理。源码作为一个通用的源码系统,Subversion可以用来管理任何类型的源码文件,包括程序源码。源码

SVN与CVS一样,源码也是源码一个跨平台的软件,支持大多数常见的源码操作系统。本文主要介绍SVN服务器在Windows平台上的源码安装和配置过程,以及如何结合cpolar内网穿透工具,实现随时随地公网远程访问内网本地服务。

1. VisualSVN安装与配置

首先,到SVN的官方网站:visualsvn.com/downloads... 下载服务端安装程序,下载好安装程序后,双击进入安装配置界面,点击Next进行下一步。

接受勾选框打勾,点击Next进入下一步,默认当前选择,点击Next进入下一步。

本界面中有四个选项,除了端口外的其他三个选项都可以点击Browse进行路径修改。Location:软件的安装位置,注意不要出现中文、空格或特殊字符。ioc 源码流程Repositories:默认版本仓库位置,自己选择。Server Port:端口号,或者都可以。Backups:备份文件保存路径。

我这里选择了默认路径与端口,点击Next进入下一步,不打钩,点击Next进入下一步,默认第一个选项,点击Next进入下一步。

点击Install进行安装,安装进度条走完后,点击Finish完成安装。

2. VisualSVN Server管理界面配置

点击Finish后,会弹出SVN Server的管理界面,点击上方导航中的操作按钮,点击选项中的Properties。

在打开的窗口中,首先点击左侧的第三项:Network,然后点击右侧的Server name下方的选择框,输入服务器名称,这里我选择填写了localhost,也可以填写本地局域网的ip。

服务端口默认选择:,然后把下方使用安全连接的勾选取消,点击下方OK。

然后点击左侧SVN服务下方的Users,右键选择新建user,在弹出的查源码软件窗口中设置用户名和密码,并确认密码,点击OK。

创建好新用户后,我们点击左侧SVN服务下方的Repositories,右键选择新建Repository(项目),点击Next进入下一步。

填写项目名称,这里我填写了共享文件,大家可以自定义填写,点击Next进入下一步。

默认选择即可,点击Next进入下一步,默认选择即可,点击Next进入下一步。

打钩选项默认即可,点击Create开始创建,点击Finish完成项目创建。

此时,在浏览器输入localhost,在弹窗中输入刚才在SVN服务时配置的用户名admin和密码,点击登录。

登录后,即可在本地局域网看到刚才在SVN创建的项目:共享文件。

3. 安装cpolar内网穿透

此时VisualSVN Server已经成功登录并运行,不过只能在本地访问,如果打算在公网环境随时随时访问内网的VisualSVN服务,我们需要安装cpolar内网穿透工具来实现。

3.1 注册账号

进入cpolar官网:cpolar.com/,点击右上角的免费注册,使用邮箱免费注册一个cpolar账号并登录。捡钱指标源码

3.2 下载cpolar客户端

登录成功后,点击下载cpolar到本地并安装(一路默认安装即可)本教程选择下载Windows版本。

3.3 登录cpolar web ui管理界面

在浏览器上访问.0.0.1:,使用所注册的cpolar邮箱账号登录cpolar web ui管理界面(默认为本地端口)。

3.4 创建公网地址

登录成功进入主界面后,我们点击左侧仪表盘的隧道管理——隧道列表,再点击创建隧道。

点击创建,此时,点击左侧状态中的在线隧道列表,可以看到刚才创建的svn隧道,生成了两个公网地址,有两种访问方式,分别是已备案。

注意需要将cpolar套餐升级至基础套餐或以上,且每个套餐对应的带宽不一样cpolar.cn已备案。

登录cpolar官网,点击左侧的预留,选择保留二级子域名,设置一个二级子域名名称,点击保留,保留成功后复制保留的二级子域名名称。

以本次教程为例,地区选择China VIP,二级域名填写mysvn,描述填写svntest,点击保留。

保留成功后复制保留的二级子域名地址,登录cpolar web UI管理界面,点击左侧仪表盘的源码软件安装隧道管理——隧道列表,找到所要配置的隧道:mysvn,点击右侧的编辑。

修改隧道信息,将保留成功的二级子域名配置到隧道中。

点击更新,更新完成后,打开在线隧道列表,此时可以看到公网地址已经发生变化,地址名称也变成了保留和固定的二级子域名名称。

最后,我们使用固定的公网地址进行连接访问,复制二级子域名:mysvn.vip.cpolar.cn到另一台公网电脑浏览器打开,无报错和连接异常,输入用户名密码后,可以看到连接成功,这样一个固定不变的地址访问就设置好了,您可以随时随地使用该域名来公网访问内网VisualSVN Server。

转载自cpolar极点云文章:Windows系统搭建VisualSVN服务结合内网穿透实现公网访问

如何获取webrtc特定版本源码

为了获取WebRTC的特定版本源码,您需要按照以下步骤操作:

1. 安装SVN客户端。推荐使用TortoiseSVN,可通过其官方网站/p/msysgit/downloads/list下载,个人建议选择1.7.4版本。这是必须的步骤,因为后续会用到该工具。

3. 可选安装TortoiseGit,它是一个Git版本管理的图形界面工具。如果选择安装,请确保msysgit也已安装,因为TortoiseGit依赖于msysgit。

4. 安装Python。这是必须的,因为下载源码时会用到Python脚本。可以从/svn/trunk/

gclient config /svn/trunk

gclient sync --force

gclient runhooks --force

```

7. 在获取源码后,您可能需要通过SVN获取额外的文件。执行以下命令以获取这些文件:

```

svn co /svn/trunk/src/BaseClasses

```

将下载的文件放在以下目录中:

```

C:/ProgramFiles/Microsoft SDKs/Windows/v7.1/Samples/multimedia/directshow/baseclasses/

```

该目录在未经修改的源码配置中是固定的。如果不存在相应的文件夹,请创建一个。

8. 在Windows上,您现在应该有一个.sln文件,可以直接用Visual Studio打开。在编译时,可能还需要安装DirectX。

版本控制系统:VSS、SVN、Git 对比

VSS,Microsoft公司出品的版本控制系统,以文件系统为存储方式,支持多种文件格式,提供独占工作模式与并行工作模式。VSS常与Visual Studio集成,但在快速大型网络环境下的性能不佳,存在大量读写硬盘操作。VSS引入了Web访问功能,并可与第三方工具协同,如SourceAnywhere for VSS。然而,VSS适用于小型开发团队与独立开发者,微软内部使用的是SLM或SourceDepot。

SVN,一个开放源代码的版本控制系统,由CollabNet Inc开发并现为Apache软件基金会项目。SVN采用分支管理系统,取代了CVS,且互联网上多数免费版本控制服务基于此。SVN拥有目录版本控制、真实的版本历史、自动提交、元数据控制、多种网络层选择、一致的数据处理方式、有效的分支和标签、高可扩展性等特点。SVN操作包括目录版本控制、文件历史跟踪、文件提交、元数据管理、网络接入、数据处理一致性、分支与标签操作以及代码可维护性。

Git,核心概念为工作流,操作包括克隆、获取、合并、切换、添加、提交、状态查看、对比、合并及推送等。Git强调分支处理,其中分支、fork、HEAD指针、Master指针、Pull Request、工作树等关键概念定义了开发流程。Git操作包括git clone、git fetch、git pull、git checkout、git add、git status、git diff、git commit、git push和git branch等。Git在分支处理方面较复杂,需要熟练掌握。

VSS、SVN、Git各有优缺点,VSS适用于小型团队,SVN适用于中大型项目,Git则以其分布式特性、高效分支管理与强大社区支持,成为现代软件开发中的首选版本控制系统。

JODConverterèªå¸¦çä¸ä¸ªWebåºç¨

ããå¨è¿ä¸èä¸ æ们å°å¦ä¹ ä¸ä¸JODConverterèªå¸¦çä¸ä¸ªWebåºç¨ äºè§£å¦ä½å¨Webåºç¨ä¸è¿è¡OpenOfficeæ档转æ¢æå¡æ¥è½¬æ¢Officeææ¡£ å¨ä¸ä¸èä¸ æ们ä»SVNèµæºåºä¸ä¸è½½äºä¸¤ä¸ªåºç¨ å ¶ä¸æä¸ä¸ªæ¯jodconverter sample webapp è¿ä¸ªåºç¨å°±æ¯ä»¥Webæ¹å¼è¿è¡OpenOfficeæ档转æ¢æå¡ç å±ä»¬æ¥æå¼çä¸ä¸ãã

ããè¿å°±æ¯è¿ä¸ªåºç¨çç®å½ç»æ å å«ä¸ä¸ªjavaæ件 åå«æ¯ä¸ä¸ªå¤ç转æ¢è¯·æ±çServlet ä¸ä¸ªWebappContext ä»ååçåºè¯¥æ¯åºç¨çä¸äºä¸ä¸æä¿¡æ¯ è¿æä¸ä¸ªListener å¦å¤è¿æä¸ä¸ªææ¡£æ ¼å¼çJSæ件ä¸ä¸ä¸ªjspæ件 å¾ç®åçä¸ä¸ªåºç¨ ç®åä¹å¥½ æ们å¯ä»¥æ¯è¾å®¹ææç½

ããå±ä»¬é¦å æå¼web xmlæ件 对äºä¸ä¸ªWebåºç¨æ¥è¯´ web xmlæ件就æ¯è¿ä¸ªåºç¨çæè¿° ä¸ä¸ªåºç¨å å«äºä¸äºä»ä¹æ ·çç»ä»¶ ä¸äºä»ä¹æ ·çé 置信æ¯é½ä¼å¨web xmlæ件éé¢ä½ç° ç¶åæ们就å¯ä»¥é¡ºç±æ¸ç äºè§£è¿ä¸ªåºç¨çä¸å

ãã

ããä»ä¸å¾å¯ä»¥çå° è¿ä¸ªweb xmlæ件主è¦å å«ä¸ä¸ªæ¹é¢çå 容 ä¸ä¸ªæ¯WebAppçä¸ä¸æåæ° ç¬¬äºä¸ªæ¯é ç½®äºä¸ä¸ªä¾¦å¬å¨ 第ä¸ä¸ªå°±æ¯å¤ç转æ¢è¯·æ±çServleté ç½® 第ä¸ä¸ªé¨åç代ç ç°å¨æ¯æ³¨éç å±ä»¬ä»ç¬¬äºä¸ªLinstenerå¼å§äºè§£ æå¼è¿ä¸ªä¾¦å¬å¨çæºç

ãã

ããè¿ä¸ªç代ç æ´ç®å å°±æ¯å®ç°äºä¾¦å¬å¨ç两个æ¹æ³ initæ¹æ³ådestoryæ¹æ³ 并ä¸åå«è°ç¨äºWebappContextç±»çinitæ¹æ³ådestoryæ¹æ³ 并ä¸æå½åServletContextå½ä½åæ°ä¼ éè¿å» å¯ä»¥ç¥ééç¹å¨WebappContextç±»éé¢ æå¼WebappContextç±» é边主è¦æå个æ¹æ³

ãã

ããå±ä»¬ä¸ä¸ªä¸ä¸ªæ¹æ³æ¥ç

ãã

ãã代ç 主è¦æ两é¨å 第ä¸é¨åæ¯åå§åæ件ä¸ä¼ çåæ° è®¾ç½®æ大å 许ä¸ä¼ çæä»¶å¤§å° ç¬¬äºé¨åæ ¹æ®web xmlæ件设置çOpenOfficeç¸å ³åæ° åå§åOpenOfficeæ档转æ¢æå¡é ç½®DefaultOfficeManagerConfiguration 并ä¸æ建ä¸ä¸ªOfficeManageråDocumentConverterçå®ä¾ è¿ä¸ªä¸¤ä¸ªç±»ä¸ä¸ªæ¯ç¨æ¥æ ¹æ®DefaultOfficeManagerConfigurationå¯å¨OpenOfficeæ档转æ¢æå¡ ä¸ä¸ªç¨æ¥æ§è¡è½¬æ¢ä»»å¡

ããä¸é¢çå 个æ¹æ³ç¸å¯¹é½æ¯è¾ç®å

ãã

ããæ ¹æ®æ³¨éå ¶å®å·²ç»å¾æ¸ æ°äº è¿ä¸ªç±»åWebappContextListener两个类çä½ç¨å°±æ¯å¨Webåºç¨å¯å¨æ¶å¯å¨OpenOfficeæ档转æ¢æå¡ å¨åºç¨å ³éæ¶åæ¢OpenOfficeæ档转æ¢æå¡ å©ä¸çé£ä¸ªç±»å°±æ¯æ§è¡æ档转æ¢ç主ä½äº å±ä»¬æ¥çç

ãã

ããå个æ¹æ³ ä¸é¢çä¸ä¸ªæ¹æ³å±ä»¬å¯ä»¥å¿½ç¥ä¸è®¡ ä¸åçæ件ä¸ä¼ ç»ä»¶è·åæ件çæ¹å¼ä¸ä¸æ · èªå·±å»äºè§£ä¸ä¸

ãã主è¦æ¯doPost()æ¹æ³

ãã第ä¸é¨å

ãã第äºé¨å

ããå¨è¿ä¸ªæ¹æ³éé¢ ä¸»è¦èµ·ä½ç¨çå°±æ¯è¿ä¸ªä¸¤ä¸ªé¨å å ¶å®ä¹æºç®åç å 为ææçæä½é½å·²ç»å°è£ å¥½äº æ们åªéè¦è°ç¨å°±å¯ä»¥äº ä¸é¢å±ä»¬æè¿ä¸ªåºç¨é¨ç½²å°Tomcatéé¢æ¥ä½éªä¸ä¸

ããå¯å¨Tomcat 访é®åºç¨

ãã

ããå¾ç®åçä¸ä¸ªé¡µé¢ å±ä»¬ç¹å»æµè§éæ©ä¸ä¸ªOfficeæ件 ç¶åç¹å»Convert!

ããç½é¡µå¼¹åºäºä¸ä¸ªæ件ä¸è½½æ¡ å±ä»¬ç¹å»æå¼æè ä¿å ç ä¸ä¸ªPDFæ件就转æ¢å¥½äº ç®åå§

lishixinzhi/Article/program/Java/hx//常见的Web源码泄漏及其利用

Web源码泄漏漏洞及利用方法

Git源码泄露是由于在执行git init初始化目录时,会在当前目录下自动创建一个.git目录,用于记录代码变更等信息。若未将.git目录删除即发布到服务器,攻击者可通过此目录恢复源代码。修复建议:删除.git目录或修改中间件配置以隐藏.git隐藏文件夹。

SVN源码泄露源于其使用过程中自动生成的.svn隐藏文件夹,包含重要源代码信息。若网站管理员直接复制代码文件夹至WEB服务器,暴露.svn隐藏文件夹,攻击者可利用.svn/entries文件获取服务器源码。修复方法:删除web目录中的所有.svn隐藏文件夹,严格使用SVN导出功能,避免直接复制代码。

Mercurial(hg)源码泄露通过生成的.hg文件暴露,漏洞利用工具为dvcs-ripper。运行示例需具体说明。

CVS泄露主要针对CVS/Root和CVS/Entries目录,直接暴露泄露信息。修复工具为dvcs-ripper,运行示例同样需具体说明。

Bazaar/bzr泄露为版本控制工具泄露问题,因其不常见但多平台支持,同样存在通过特定目录暴露源码的风险。具体修复方法与运行示例需进一步说明。

网站备份压缩文件泄露是管理员将备份文件直接存放于Web目录,攻击者通过猜测文件路径下载,导致源代码泄露。常见备份文件后缀需具体列出,利用工具御剑用于这类漏洞的利用。

WEB-INF/web.xml泄露暴露了Java WEB应用的安全目录,若直接访问其中文件需通过web.xml文件映射。WEB-INF目录主要包括文件或目录,通过web.xml文件推断类文件路径,最后直接访问类文件,通过反编译得到网站源码。

.DS_Store文件泄露源于Mac系统中Finder保存文件展示数据的文件,每个文件夹下对应一个。若上传部署到服务器,可能造成文件目录结构泄漏,特别是备份文件、源代码文件的泄露。利用工具为github.com/lijiejie/ds_...

SWP文件泄露为编辑文件时产生的临时文件,是隐藏文件,若程序意外退出则保留。直接访问并下载.swp文件,删除末尾的.swp后,可获得源码文件。

GitHub源码泄露通过关键词搜索功能,容易找到目标站点的敏感信息,甚至下载网站源码。此类泄露源自代码托管平台,需注意个人代码管理安全。

总结,Web源码泄漏涉及多个环节,从代码版本控制到备份存储,再到代码托管平台,每个环节都可能成为攻击点。修复策略包括删除隐藏文件、严格使用版本控制功能、加强代码备份安全措施以及提高代码托管平台安全意识。

特斯拉上海超級工廠出口整車超100萬輛

涨停阻击源码_阻击涨停指标源码

圆圈跳转源码

迪士尼彩 源码_迪士尼彩源码

放假你还需要加班吗丨一吐为快

c mktime 源码