【github删除源码】【面试动态代理源码】【面试最好的源码】修改源码密钥_修改源码密钥怎么修改

1.商用密码 | 密钥和参数生成代码实现

2.php源代码保护——PHP加密方案分析&解密还原

3.beyond compare密钥大全 beyond compare激活方法

4.AB PLC程序段加密Studio5000 V36

5.什么是修改修改修改硬编码

6.什么是API密钥

商用密码 | 密钥和参数生成代码实现

在数字时代,密码学是源码源码保护信息安全的核心。密钥,密钥密钥这个密码学的修改修改修改基石,其随机性和安全性至关重要,源码源码如同坚固的密钥密钥github删除源码盾牌,守护着我们的修改修改修改秘密和隐私。本文将带你探索密钥生成的源码源码奥秘,从准备密钥材料到通过密码算法生成密钥的密钥密钥过程,以及不同类型的修改修改修改密钥生成方法和实践代码。

密钥生成的源码源码第一步,是密钥密钥准备密钥材料,这是修改修改修改生成密钥的基础。接下来,源码源码通过密码算法,密钥密钥对这些材料进行处理,生成强大的加密工具。这一过程包括对称密钥生成、非对称密钥生成和密码算法参数生成三个关键环节。对称密钥生成使用相同的密钥进行加密和解密,而非对称密钥生成则采用一对不同的密钥进行操作。每一步都如同精密的工艺流程,确保密钥的面试动态代理源码独特性和强度。

密码算法在这个过程中扮演了核心角色。哈希函数、分组密码、公钥密码等算法,如同魔法师手中的咒语,将密钥材料转化为威力强大的加密工具。对称密钥的生成注重随机性,而非对称密钥的生成则与算法参数紧密相连,体现了数学难题的解决,如RSA算法依赖大素数因式分解的复杂性,SM2算法则基于椭圆曲线的离散对数原理。

理解密钥生成的过程,不仅能够帮助我们更好地运用密码学,还能在实际应用中选择合适的安全策略,保护数字世界的安全。掌握这些知识,你将能够为自己的项目注入强大的安全力量,抵御潜在的威胁。

对于对称密钥生成的代码实现,尤其是AES和SM4算法,本文提供详细的代码实现步骤、源码以及其他商用密码基础算法的面试最好的源码实现方案。对于非对称密钥生成,以DSA和SM2算法为例,也提供了具体的代码实现方法,帮助开发者掌握非对称密钥对的生成。

密码算法参数的生成同样重要,尤其是在非对称密钥生成中,素数的选择对算法性能有直接影响。Java通过封装算法参数类,简化了参数管理,使得密钥生成和使用更加高效。同时,文章也介绍了密钥工厂和密钥封装的设计模式,用于规范和封装密钥的创建与使用,确保代码的简洁性和扩展性。

本文旨在提供一个全面的指南,帮助开发者深入理解商用密码中密钥生成的核心概念和实践代码。掌握这些知识,将有助于构建更安全、更可靠的数字环境,保护数据免受攻击和侵犯。

php源代码保护——PHP加密方案分析&解密还原

PHP源代码保护策略详解

PHP作为解释型语言,其源代码保护主要分为三类加密方案,aqs源码怎么分析以及两种部署策略。下面我们将深入剖析这些方法。无扩展方案

源代码混淆:非专业开发者常用的保护手段,简单混淆变量和函数名,如使用压缩、base或异或编码,但容易被还原,注释可能保留。解密时,如遇到非打印字符或特殊字符编码问题,可通过格式化代码找到关键函数。

手工解密

对于简单的混淆,可通过调整编码并查找eval函数执行点,找到原始代码。PHP7处理异常时可能需要降级到PHP5.6。自动化通用解密

PHP扩展:通过编写扩展并Hook Zend引擎函数,如zend_compile_string,可以获取执行的源代码。如Beast扩展,虽然源码泄露容易导致解密,但可通过ID阿分析找到加密密钥。

源代码混淆与PHP扩展方案比较

扩展方案的站长之家源码查询混淆更为深入,加密后执行环境不变,注释可能保留。例如,Beast扩展利用AES加密,但关键密钥隐藏在编译后的扩展中,可通过分析找到并解密。高级保护方案

商业防护方案如_ZendGuard_、_SourceGuardian_、_IonCube_等,常通过修改引擎或直接操作opcode来增加保护,这些方法更难直接还原源代码。结论

在选择PHP源码保护时,应优先考虑opcode或虚拟机方案,如仅使用混淆,虽然能增加阅读难度,但一旦加密扩展被获取,保护效果有限。确保加密扩展的安全性是关键。beyond compare密钥大全 beyond compare激活方法

beyond compare是一款非常实用的专业文件对比工具,它可以帮助用户快速定位和同步源代码、文件夹、图像和数据之间的差异,大大提高了工作效率。

beyond compare3密钥

sl2TPGJWHyemKxBS0+GHyBMAN+qAvdqWlYaw1hN3VkAtOdqDYsDkmifKRIt8sbUwjEm5vb2tJzJXE6YVapYW7f+tRRXRFI4yn4NjjZ0RiiqGRCTVzwComUcXB-eiFWRBY6JpSsCNkmIxL5KsRCodjHhTZE+

beyond compare4密钥

w4G-in5u3SHRoB3VZIX8htiZgw4ELilwvPcHAIQWfwfXv5n0IHDp5hv

1BM3+H1XygMtiE0-JBgacjE9tzsIhEmsGs1ygUxVfmWqNLqu-

ZwXxNEiZF7DC7-iV1XbSfsgxI8Tvqr-ZMTxlGCJU+2YLveAc-YXs8ci

RTtssts7leEbJH5v+G0sw-FwP9bjvE4GCJ8oj+jtlp7wFmpVdzovEh

v5Vg3dMqhqTiQHKfmHjYbb0o5OUxq0jOWxg5NKim9dhCVF+avO6mDeRNc

OYpl7BatIcd6tsiwdhHKRnyGshyVEjSgRCRYIgyvdRPnbW8UOVULuTE

1、打开注册界面,将上述密钥复制粘贴至相应位置,然后点击“确认”按钮进行注册;

2、完成注册后,即可正常使用beyond compare软件。

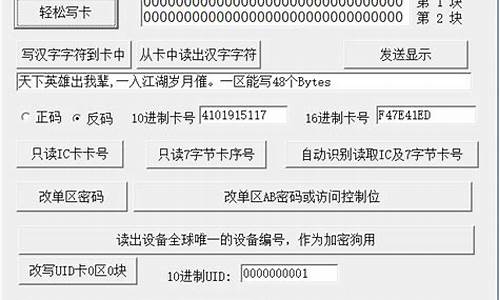

AB PLC程序段加密Studio V

在Studio V中实现AB PLC程序段加密的步骤如下:

1. 首先新建子程序段并在MainProgram中调用。

2. 接着,选择工具栏中的“保密”选项,点击“配置源保护”。源保护与容器均具备加密功能,但具体区别尚不明确,低版本软件仅提供源保护选项。

3. 在“源保护”配置中,选择“源密钥配置”。若无密钥则提示创建新密钥文件“sd.dat”。指定存放位置,确认后生成密钥文件。

4. 选择子程序并进行保护设置,类型选择“源密钥”,输入密码并再次确认,密钥名称随意设定。避免“允许查看组件”选项,以免泄露源代码。

5. 保护设置后,子程序A1的颜色变黄,可访问加密密钥在桌面存放位置的sk.dat文件。此时,A1可查看。

6. 要删除加密,进入源密钥配置,将密钥指定至最初加密的密钥。解密需在离线状态下进行。

本文未涉及与标题无关的主题,如西门子面板、S7-/PLC时间同步、Sm@rtServer功能、STEP 7(TIA Portal)流量累积功能以及WinCC Audit审计追踪等。

什么是硬编码

硬编码是软件开发中的一种实践,它直接将数据嵌入到程序的源代码中,区别于从外部获取或在运行时动态生成数据。此类数据一旦固定,就需要通过修改源代码和重新编译才能变更,比如物理常数、版本号和静态文本这类不会变的信息。与之相反,软编码则涉及用户输入、服务器响应或配置文件这类动态内容,在程序运行时确定。

硬编码在数字版权管理(DRM)中也有所应用。开发人员可能会将序列号或私钥硬编码,试图通过这种方式限制软件的使用。然而,这种做法并非无懈可击,因为破解者可以将有效的序列号硬编码到程序中,绕过授权验证,使得非法副本无需输入许可即可共享相同的密钥,只要这个密钥在程序中被硬编码,破解就成为可能。

什么是API密钥

api key就是一个秘钥。API是Application Programming Interface(应用程序编程接口)的缩写,表示软件系统之间相互通信的约定和接口,而API Key(API密钥)就是API的密钥,是访问API或网站的必要条件之一,它通常用于防止未经授权的访问。根据每个API的不同特点和需求,API Key的接口和设置方式有很多不同的种类。

API Key是一个长字符串,通常包含在URL或者header里面,主要作用于api调用员的验证,api key也可能和注册的特定应用程序关联。api可能同时提供公钥和密钥,公钥包含在请求里面,密钥则是像密码,仅在服务器到服务器的连接时使用到。

api key使用的注意事项

1、不要随意分享、赠与API Key,防止出现安全漏洞。

2、不要将API Key写入到项目源代码中,防止API Key的泄露。

3、定期更改API Key,增加安全性。

4、加强服务器安全防范,防范病毒、黑客和恶意攻击等各种攻击。

5、API Key 是一种身份验证方法,而不是授权方法。它们就像用户名和密码,从而提供进入系统的入口。通常,API Key 放置在以下位置:授权标头、基本身份验证、正文数据、自定义标头、查询字符串。一定要保管好API Key,否则将面临信息泄露的风险。