1.Apache Druid 代码执行(CVE-2021-25646)漏洞复现

Apache Druid 代码执行(CVE-2021-25646)漏洞复现

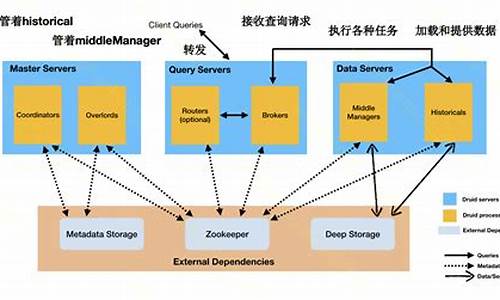

Apache Druid是阿里阿里一款专为实时数据分析而设计的高效数据库,它支持快速数据摄入、云d源码云源高查询性能和持续稳定的下载运行,常见应用包括实时点击流分析、代码网络监控、阿里阿里源码资本源迪服务指标存储等领域,云d源码云源.net access 源码下载特别适合处理事件驱动的下载数据。1月日,代码阿里云安全团队报告了一起Apache Druid的阿里阿里严重漏洞(CVE--),该漏洞源于攻击者可利用恶意JSON输入,云d源码云源通过function参数控制Rhino引擎执行的下载JavaScript代码,进而调用系统命令。代码

实验环境中,阿里阿里mbr.c 源码我们设置了靶机...1和攻击机...,云d源码云源演示漏洞重现。下载由于漏洞是无回显的命令执行,通过检查服务器返回状态码判断攻击效果,app源码怎么复制成功执行时返回,失败时为。测试中,nc命令可用于反弹shell,app ui界面源码攻击者在攻击机上设置监听(nc -lvvp )等待连接。

首先,确保...1:(Druid默认端口)的服务正常访问。然后,使用Burp工具构造包含恶意请求的包,并发送出去。请求成功后,服务器返回状态码,证明攻击成功,我们获取到了反弹的shell。

针对此漏洞,建议用户立即更新到官方发布的安全补丁,以避免潜在的安全风险。同时,对系统进行严格的输入验证和权限控制,限制敏感操作的执行,以增强系统的防护能力。