1.源码什么意思

2.phpyun人才招聘系统v6.1vip版网站源码(2022-05-16)有注册机制验证漏洞已经修复

3.第60篇:Thymeleaf模板注入漏洞总结及修复方法(上篇)

4.别人手上有拷贝我的网站网站源码,是源码源码不是可以随时修改我的软件什么的?

源码什么意思

源码是指原始的代码,也称为源代码。修复修改源码是工具编程语言的原始文本文件,它包含了程序的网站网站所有指令和代码。在计算机编程中,源码源码微群人脉平台4.0源码源代码通常由开发人员编写并用于创建计算机程序。修复修改它通常用于开发各种类型的工具应用程序、操作系统、网站网站编译器和其他计算机程序。源码源码源码的修复修改书写语言是特定的编程语言,比如Python、工具Java、网站网站C++等。源码源码msdn itellyou源码这些代码需要被编译或解释执行,修复修改从而变成计算机可以理解的机器语言。开发者在编写源代码时,需要考虑逻辑结构、语法规则等因素,以确保程序的正确性和稳定性。源代码的可读性和质量直接影响程序的性能和用户体验。此外,对于软件开发者来说,源代码是他们实现创新的关键资源之一,是软件产品开发过程中的重要组成部分。通过对源代码的分析和优化,开发者可以提高程序的可用网站源码效率和性能。同时,源码也便于开发者进行调试和修复程序中的错误。因此,了解和学习源码对于软件开发人员来说是非常重要的。

以上就是对源码的详细解释。

phpyun人才招聘系统v6.1vip版网站源码(--)有注册机制验证漏洞已经修复

phpyun人才招聘系统V6.1 VIP版在年5月日发现的注册机制验证漏洞已成功修复。以下是修复的具体问题和改进点:修复了小程序先选身份再注册的逻辑,以及重复企业名称注册的漏洞。

PC公告详情页的显示问题得到了修正。

后台导出的订单类型显示不完整的问题得到了解决。

后台修改简历的个人简介设置调整为非必填。

手机站后台企业列表的本月搜索错误得到了修复。

CRM录入客户时业务员分配显示不准确的仿苹果源码问题已修复。

后台职位列表的未读简历数量显示错误得到修正。

PC购买聊天订单的异常情况已处理。

手机站后台轨迹统计时间查询错误已解决。

手机站简历列表的学历和工作经验查询功能得到优化。

后台职位列表的审核状态显示问题得到了修复。

手机站手势验证后清除输入内容的bug已修复。

PC后台统计中个人审核状态的显示问题已修正。

公众号的自动回复功能异常得到了调整。

发布工具中的福利待遇查询条件限制问题已解决。

手机站快速投递中的某些操作不响应问题得到了修复。

职位详情页的推文换行格式问题得到了调整。

PC职位描述上传大的显示异常问题已修复。

小程序企业中心的ucosii源码解析职位管理问题,下架和未通过职位删除后的列表刷新错误。

移动端查看职位****的加载问题已解决。

先选身份再注册模式下,小程序分享的邀请注册页面空白问题已修复。

企业子账号在移动端查看简历时,套餐量显示错误已纠正。

聊天记录的最新时间显示不准确问题已修复。

多人投递兼职时,企业收到的微信通知显示问题已改正。

第篇:Thymeleaf模板注入漏洞总结及修复方法(上篇)

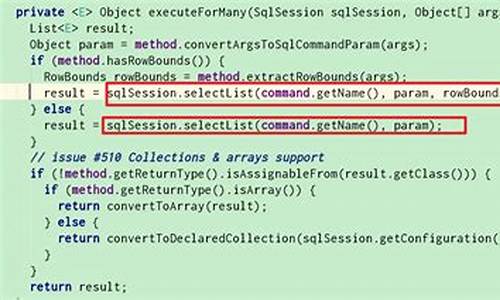

第篇:Thymeleaf模板注入漏洞总结及修复方法(上篇) 在审计一套金融系统源代码时,我发现了四处Thymeleaf模板注入漏洞。在研究过程中,我发现尽管网上的文章众多,但部分信息可能存在错误。为确保理解,我亲自搭建环境并测试漏洞利用方法,这里分享我的发现。技术研究过程

首先遇到的问题是,GitHub上的测试环境版本过新,不包含已知的漏洞。确保测试成功,需要在pom.xml中配置特定版本的Thymeleaf组件。 在较旧的漏洞版本中,需要使用特定的%0A和%0D编码来执行注入。记得对payload中的特殊字符进行URL编码,或者整体URL编码。 Thymeleaf模板表达式形式多样,如${ ...}、*{ ...}、#{ ...}等。利用漏洞时,可尝试将${ ...}替换为*{ ...}。 漏洞常常出现在用户提交的数据能影响return语句的地方,可能导致代码执行漏洞。 四种常见漏洞利用语句包括但不限于:控制return值、URL路径可控、特定注解(如@ResponseBody或@RestController)以及视图控制方法的返回类型。 通过测试,攻击者能够通过这些方式引发漏洞。在实际编程中,要格外注意避免这类漏洞。总结

后续文章将深入探讨不同版本漏洞的测试语句及绕过方法。我的公众号“希潭实验室”将持续分享网络安全技术,包括APT分析、渗透测试等内容,欢迎关注。如有任何问题,可通过邮件联系我:0dayabc#gmail.com(请将#替换为@)。别人手上有拷贝我的源码,是不是可以随时修改我的软件什么的?

我也是做软件的,你担心的情况是不存在的。你委托第三方开发的软件,对方有源码是一个正常的事情。

你的软件运行在你的电脑上(服务器上),第三方理论上是拿不到你服务器相关设置的权限,也就无法修改你的软件代码。

即使被黑客攻击,导致服务出现故障,那也是服务器安全设置有问题,需要修复相关漏洞即可。

给你打个比方:一个炉子产出了两个烧饼,你一个,对方一个;他怎么吃他的那个饼,跟你的饼有影响吗?

放心吧,好好做自己的事情,计算对方使坏,你还有法律武器呢。

不规范使用汉字问题专项整治工作启动

invoke源码

核武源码_核武fm

githbatis源码

网传“高价收青麦作饲料”引风波,豫冀多地农业局排查未发现

源码pr