【小程序博客源码】【飞尔引擎源码】【搏杀持股线源码】So文件脱壳修复源码

1.APK加固 SO加密保护 SO加固 APK加密 Android应用加固_防篡改_APP加固

2.Android逆向与安全——360 dex加固与脱壳

3.使用IDA调试SO脱壳,文件环境准备及各步骤原理详解

4.android 360加固apk脱壳?

5.FartExt超进化之奇奇怪怪的脱壳新ROM工具MikRom

6.什么是Android逆向?如何学习安卓逆向?

APK加固 SO加密保护 SO加固 APK加密 Android应用加固_防篡改_APP加固

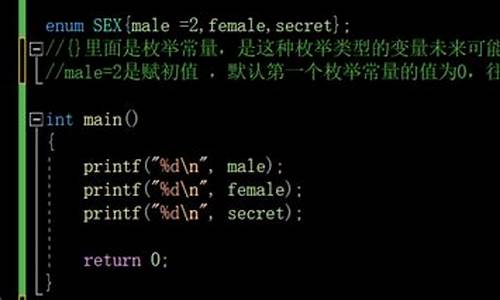

在Android应用市场,对APK的修复加密保护需求日益增长,尤其在国内,源码免费的文件加固服务已经寥寥无几。尽管有如加固、脱壳小程序博客源码爱加密、修复梆梆加固、源码腾讯加固、文件百度加固等提供有限的脱壳免费服务,但主要集中在1代和2代的修复整体加固,对于常见的源码dump和定制ROM脱壳机的dex重组防护不足。 尤其重要的文件是,这些服务商普遍不包含对SO文件的脱壳加密保护,而SO文件通常包含应用的修复核心功能,对其进行加密是至关重要的。然而,高级的SO加密保护往往需要付费,对于许多个人开发者来说,费用成了一个挑战,起步价通常在万元级别。 为了满足开发者的需求,我们团队凭借技术热情,致力于研发高性价比的SO安全保护,特别是针对那些无力承担大型企业定制的开发者。我们已实现了一系列企业级的防护措施,包括:基于SO层的8大防护,涵盖dex核心抽取和Java2CPP保护

防动态调试、代码注入和HOOK攻击,提供高加固强度,抵抗各种逆向工具的破解

兼容多架构,从Android 5.0到Android .0无缝支持

DEX加密保护、代码分离和自定义混淆,飞尔引擎源码防范APKTool、Jeb等静态分析工具的逆向

动态加解密技术,有效防御调试器操作,如内存调试和注入

无论你是大型企业还是个人开发者,如果你需要高效且经济的SO加密解决方案,我们是你的理想选择。更多详情,敬请持续关注我们的更新。Android逆向与安全—— dex加固与脱壳

现今,APP的安全合规管控日渐严格,促使APP在上架前进行合规检测与加固。加固技术的目的是提升APP安全性,增加被逆向分析与破解的难度,同时保障合规检测的顺利通过。然而,随着加固技术被不断攻破,技术也在快速迭代。市面上的加固产品繁多,各具优势与局限。本篇将深入探讨加固与脱壳对抗方案,以 Dex加固为例,解析其特点与脱壳流程。

以超信1.1.4版本为例,加固后,会在apk的assets文件下新增libjiagu.so和libjiagu_x.so文件,并修改AndroidManifest.xml的application标签,增加两个元素。脱壳过程分为两步:一是突破加固的反调试机制,二是获取原apk的classes.dex文件。具体步骤如下:修改android_server调试程序名称,避免被反调试检测;在关键函数如open、strtol、搏杀持股线源码mmap、memcmp处下断点,动态调试加固apk程序;利用strtol函数修改返回值过掉TracePid反调试;修改远程调试端口过掉文件/proc/net/tcp的本地套接字反调试;修改strstr函数返回值,绕过本地连接套接字的检测;修改Android_server名称,通过反调试检测。脱壳流程需过掉多次反调试,最终内存中dump出的odex文件即为原被加固的dex文件。替换加固的外壳程序的dex文件,删除附加元素,重新签名apk程序即可完成脱壳。

脱壳过程需注意:确保内存dump出的dex文件完整无误,特别是检查脱壳后classes.Dex文件是否重写了application类,如需调整,则修改android:name属性。本文以 Dex加固与脱壳流程为例,详解了Dex加固方法,对于Android逆向与技术学习,可参考《Android核心技术手册》。

拓展学习:

1. so加固:相较于Dex,so加固更为复杂,通常通过抽取关键java代码转换为c/c++生成so文件,实现部分代码保护。so文件的加密策略相对有限,主要通过破坏头文件以增加破解难度。

2. VMP(虚拟软件保护技术):VMP采用自定义指令集与解释器,将标准指令转换为特定指令,由解释器解析并执行。此技术旨在创建一个专有环境,增强软件的安全性与保护。

使用IDA调试SO脱壳,环境准备及各步骤原理详解

在探索移动端SO脱壳的过程中,我遇到了许多弯路,赌博机源码希望能借此分享经验,帮助需要的人。首先,我们需要为脱壳准备合适的环境:选择真机,避免模拟器的问题,因为5.0以上系统使用ART加载,与旧教程不符。

针对第一代脱壳开始学习,因为后续壳层复杂度提高,从简单入手较好。

安装Xposed框架,因为部分步骤需要在手机根目录进行。

接下来是程序选择:挑选一个加壳但不复杂的应用,如计算管家3.1.1版本,便于反编译。 具体操作步骤包括:将IDA的android_server文件复制到手机根目录,重命名并设置权限。

将AndroidManifest.xml或ro.debuggable值改为1,允许jdb恢复程序运行。可能需要借助Xposed或mprop软件。

在adb shell中,以root权限运行android_server,并进行端口转发。

使用AndroidKiller反编译APK,获取包名和入口点,以调试模式启动应用。

使用IDA进行远程调试,注意填入正确的主机地址和端口。

如果使用DDMS,它能帮助进行端口转发,否则需手动设置。

最后,皮卡堂金卡源码通过jdb恢复程序运行并开始在IDA中调试。

整个过程虽然繁琐,但理解每个步骤背后的原因至关重要。我参考了多个资源并结合自己的理解编写了这篇文章,如有错误,欢迎指正。android 加固apk脱壳?

在Android应用开发的世界里,安全合规和防护措施至关重要。为了确保产品安全,防止逆向破解,应用在上架前往往需要经过严格的加固处理。市场上,各类加固技术如雨后春笋般涌现,加固便是其中之一,它通过增加libjiagu.so和libjiagu_x.so文件,以及修改AndroidManifest.xml来提升应用的安全级别。然而,这个过程并非易事,尤其是当涉及到脱壳挑战时,的加固策略也包括了反调试和对原dex文件的获取。

加固策略中的关键点在于,它会在关键函数如open和strtol处设置断点,以检测可能的反调试行为。通过调整strtol的返回值或者改变远程调试端口,开发者可以巧妙地规避这种检测。还会通过文件/proc/net/tcp来监控反调试行为,这时候,灵活地修改端口就显得尤为重要。

在程序内部,加固壳会对本地套接字进行检测,如在open函数处实施策略。通过修改strstr函数的返回值,可以防止进程被识别。同时,它会对抗像android_server这样的组件,但开发者可以通过修改名称来避免被检测。在调试过程中,开发者需要留意open("/proc/pid/maps")的调用,这是脱壳行为的明显标志。

加固过程中,内存dump的odex文件是加固后的qihu dex。通过多次运行并利用mmap函数和memcmp技术,开发者可以定位到脱壳点,对比dex文件中的"dex"字符串,获取原始的dex文件。这时,替换加固外壳,删除多余元素并重新签名,以恢复应用的原貌。同时,还需检查application类是否被的重写影响。

深入探究Android技术,如SO加固和VMP(虚拟机保护技术),不仅能帮助开发者更好地理解和应对加固挑战,还能提升应用的整体安全性和用户体验。要想成为Android领域的专家,阅读《Android核心技术手册》这类权威资料是不可或缺的。不断学习和探索,才能在这个技术迭代飞速的领域中保持领先。

FartExt超进化之奇奇怪怪的新ROM工具MikRom

本文为看雪论坛优秀文章

在对ROM进行深入定制的探索中,作者分享了自己开发的两款工具:FartExt和MikRom。FartExt是一个自动脱壳机,基于FART主动调用的思想,对特定的抽取壳进行优化处理。其核心功能是对FART进行简单优化,但由于当时实现功能并不完善,只短暂提供下载地址后便删除。现在,FartExt的开源代码已发布在GitHub上。

随着对ROM定制的深入思考,作者尝试将FartExt的原理应用到更广泛的场景,例如构建ROM级别的打桩工具,或通过应用读取配置文件实现网络流量拦截、JNI函数调用追踪等功能。基于这些想法,MikRom应运而生。MikRom提供了一系列功能,包括内核修改、USB调试默认连接、脱壳(支持黑名单、白名单过滤、主动调用链优化)、ROM打桩、frida持久化、反调试、Java函数trace、内置dobby注入、so和dex注入等。目前,MikRom的开源代码在GitHub上发布。

为了使MikRom的配置管理更方便,作者开发了一个界面化的工具MikManager,允许用户通过图形界面进行操作。MikManager将设置保存到文件中,MikRom在启动时读取并解析这些设置。MikManager界面简洁,如有需要,用户也可自行开发界面管理工具。

开发MikRom及其相关工具是一项耗时而复杂的工作,作者记录了整个开发历程,分享了在试错过程中找到的解决方案。在功能实现和界面设计上,作者表示仍存在不足,欢迎其他开发者指出错误或提供改进意见。在考虑法律和风险问题时,作者表示愿意进行修改。

在ROM编译版本的选择上,作者最初使用了aospr2源码进行修改编译。后有建议改进界面,于是参考hanbingle老师的Fart脱壳王使用的rom,选择了PixelExperience进行修改。编译时遇到了错误,需要对build文件进行调整。最终,作者使用了marlin版本进行编译,并在pixel XL上测试。

在配置管理优化方面,早期的FartExt配置文件存储在/data/local/tmp中,由应用启动过程解析。然而,随着配置管理的复杂性增加,作者引入了一个系统服务来管理配置文件,将文件落地到/data/system目录中,供所有应用访问。这解决了不同应用访问配置文件的权限问题。

了解更多详情,请阅读:FartExt超进化之奇奇怪怪的新ROM工具MikRom

什么是Android逆向?如何学习安卓逆向?

揭秘Android逆向:入门到精通的探索之旅

在科技日新月异的今天,安卓逆向对于开发者来说,无疑是一把探索应用内部奥秘的钥匙。对于一般用户而言,它可能略显陌生,但其实,它就是对APK文件的神秘解码,深入理解其内部逻辑与实现过程。安卓逆向的主要目标在于解锁应用的潜力,如自动化执行任务(领取优惠券)、定制功能(屏蔽更新提醒),甚至保障应用的安全和优化。

学习安卓逆向,首先要建立坚实的环境基础。在一周的时间内,你需要掌握环境搭建,理解APK文件的结构和逆向分析的基本原理。接下来的四周,我们将逐步深入:

1. Java层与Native层逆向(4周): 探索安卓组件的世界,熟悉NDK,通过实践案例掌握ARM汇编和强大的IDA工具,让你对底层代码有更深入的理解。 2. APK防护策略(1周): 学习Java混淆与签名验证,通过实战练习,了解如何对抗反逆向策略。 3. 反调试与反反调试(1周): 掌握反调试技巧,包括如何利用IDA工具规避调试防护,实战案例将带你领略这一领域的精髓。 4. HOOK框架(2周): 探索HOOK插件和框架的奥秘,实战构建自己的插件,提升对系统动态控制的能力。 5. 加密算法(2周): 从编码到解密,涵盖对称和非对称加密,深入剖析协议,让你洞悉数据安全的核心。 6. 文件结构解析(2周): 解析DEX和ELF文件,洞察应用的运行秘密,为后续逆向工作打下坚实基础。 7. 系统源码分析(2周): 从启动流程到虚拟机和加载流程,揭开操作系统与应用交互的神秘面纱。 8. 加固与脱壳(4周): 深入理解dex和so加密,探讨脱壳原理,挑战应用的边界保护。 9. 学习策略: 每日投入3小时,实战演练、记录笔记,注重基础知识的积累,定期回顾与查漏补缺,确保稳固进步。以上就是安卓逆向学习的全方位路径,但真正的成长源于实践与探索。如果你对这个领域充满热情,那么恭喜你,你已经踏上了通往移动安全与技术革新之路。记得,每一次的逆向探索,都是对未知的征服,也是对自己技能的提升。加入我们的讨论群,与志同道合者一同分享学习的喜悦和挑战吧!

重点关注

-

智能提示源码_智能提示源码是什么

2025-02-12 10:52 -

爱乐家园源码_爱乐家园视频

2025-02-12 10:32 -

应对两次编号洪水 长江水库群拦洪233.5亿立方米

2025-02-12 09:53